Ingegnere It Di Sicurezza Informatica Che Lavora Per Proteggere La Rete Dagli Attacchi Informatici Da Parte Di Hacker Su Internet Accesso Sicuro Per La Privacy Online E La Protezione Dei Dati Personali

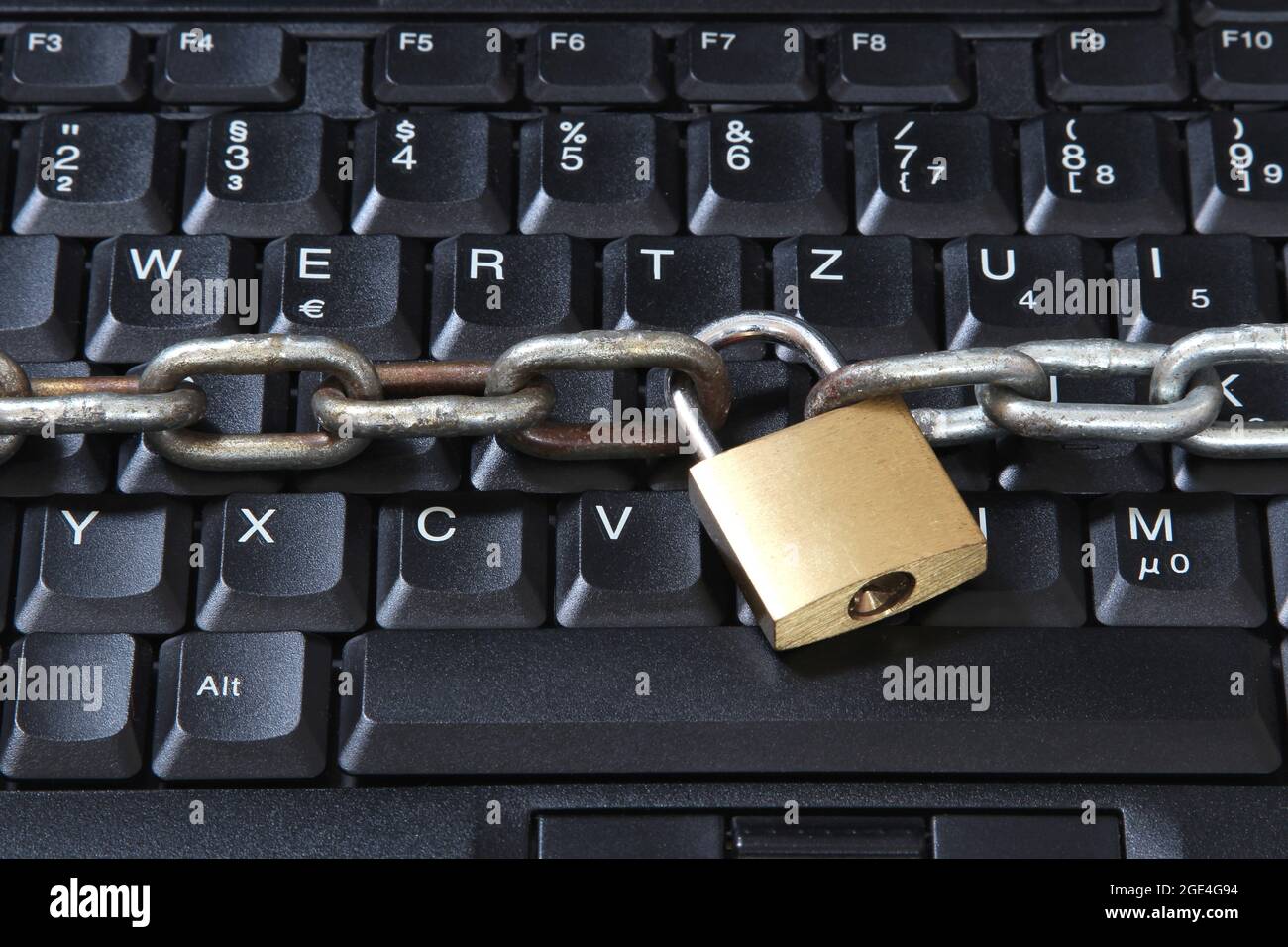

Concetto di sicurezza informatica. Lucchetto bloccato sulla tastiera del computer portatile. Blocco di sicurezza sulla tastiera del computer - concetto di protezione del computer Foto stock - Alamy

La Sicurezza Dei Dati Accesso Al Computer Rete Di Sicurezza Accessibilità Concetto Di Autorizzazione - Fotografie stock e altre immagini di Accessibilità - iStock

![Guida] Ottimizzare la sicurezza del PC tramite alcune accortezze! | TecnoUser Guida] Ottimizzare la sicurezza del PC tramite alcune accortezze! | TecnoUser](https://tecnouser.net/wp-content/uploads/2016/07/sicurezza-su-PC.jpg)