Hacker Informatico Anonimo In Maschera Bianca E Felpa Con Cappuccio Faccia Oscurata Scura Ladro Di Dati

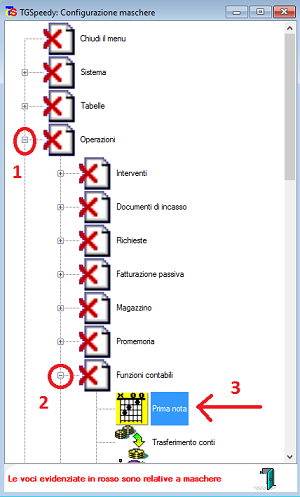

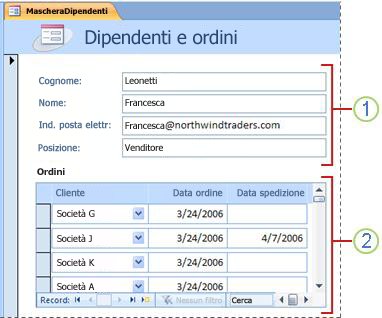

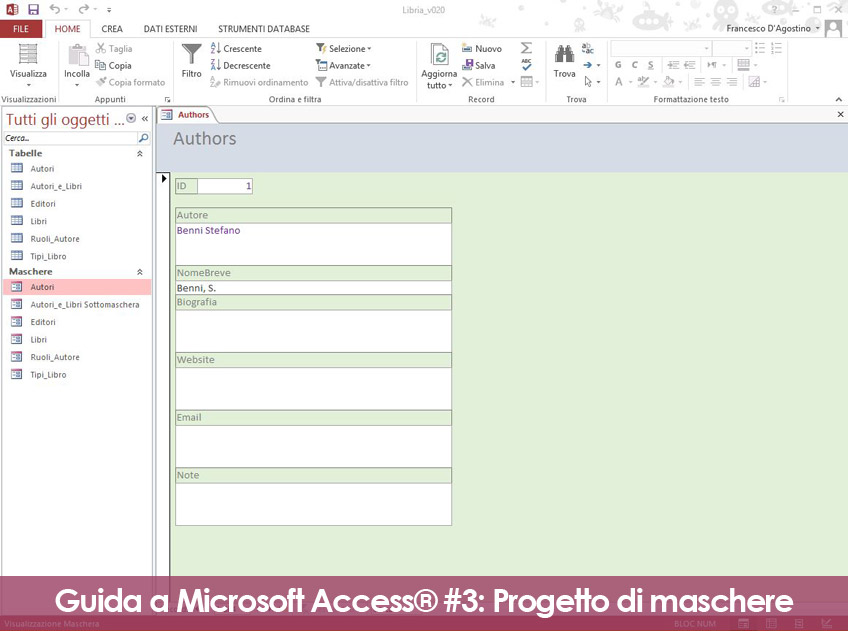

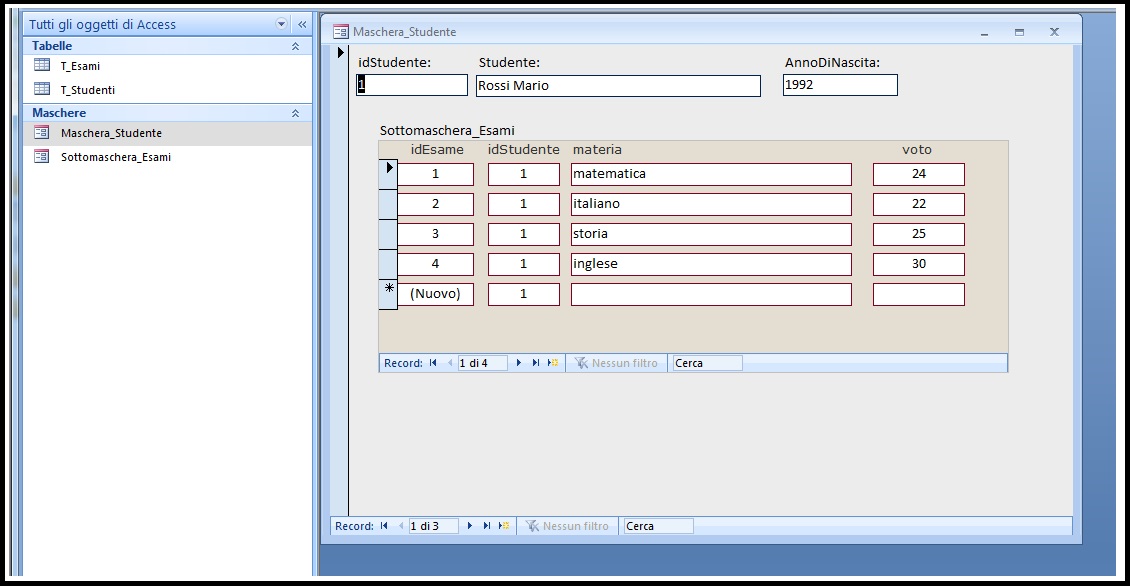

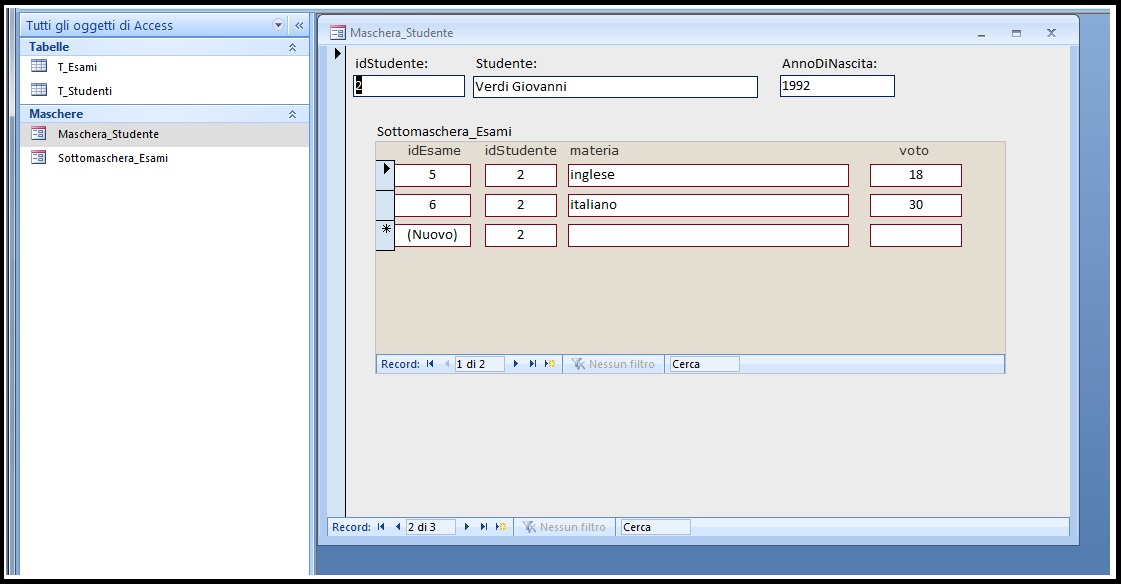

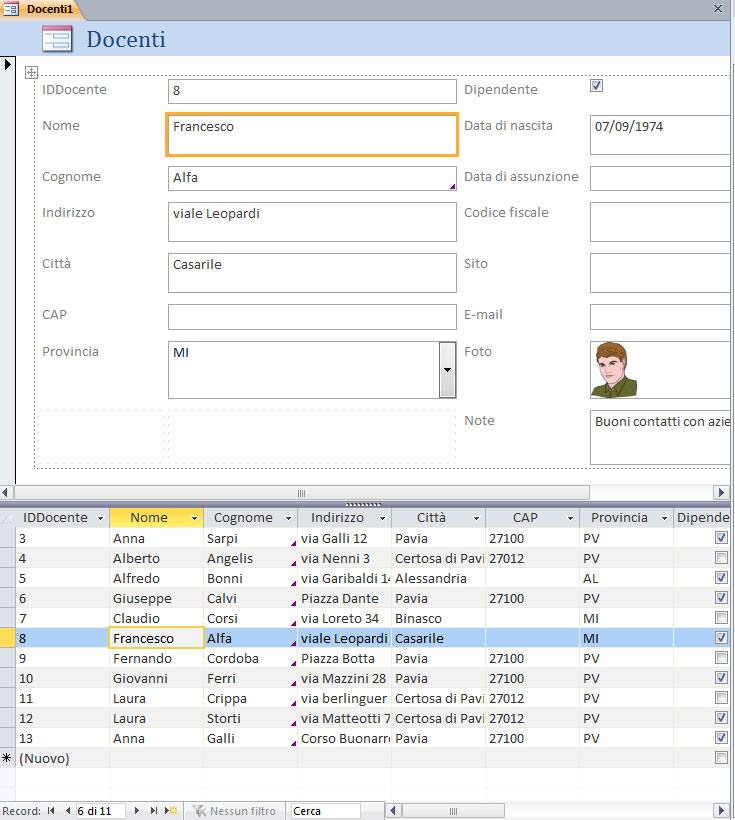

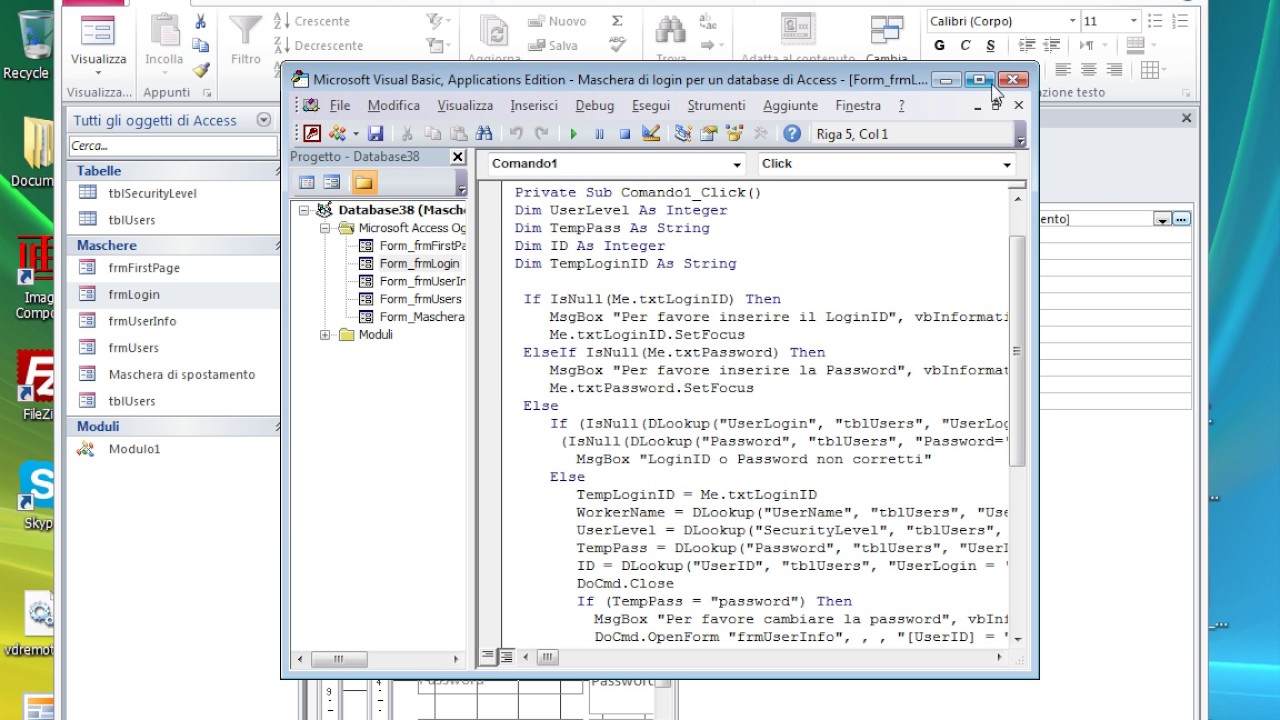

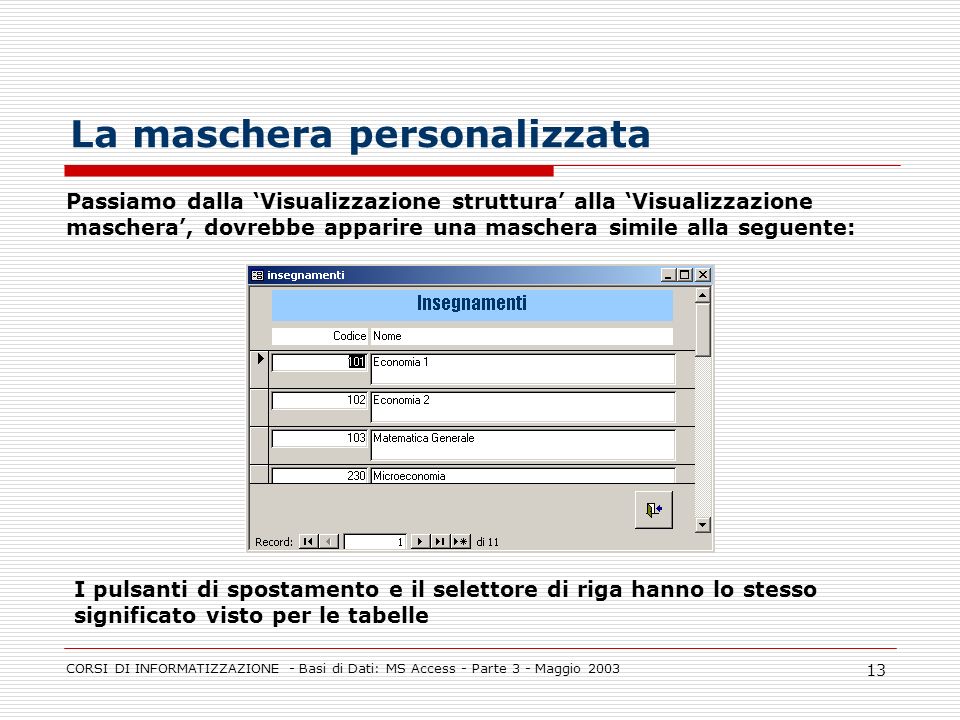

Le maschere Una maschera è un oggetto del database utilizzato principalmente per l'inserimento, la visualizzazione e la modifica dei dati in un database. - ppt scaricare

TeraFox - Assistenza Vendita Riparazione - Informatica Telefonia Mobile Elettronica riparazione in sede

Hacker Informatico Anonimo In Maschera Bianca E Felpa Con Cappuccio Hacker In Possesso Di Carta Di Credito E Utilizzando Lo Smartphone Concetto Di Criminalità Informatica Ladro Di Dati Attacco Su Internet Darknet

Differenza tra mascheramento e offuscamento dei dati in informatica | Informatica e Ingegneria Online

Tappetini per mouse Bianco Antico nero Pechino Tradizionale cinese Opera Opera Maschera Viso rosso Tappetino per mouse asiatico per notebook, computer desktop Tappetini per mouse, forniture per uffici : Amazon.it: Informatica

Immagini Stock - Anonimo Maschera Per Nascondere L'identità Sul Computer Portatile - Internet Penale E Concetto Di Minaccia Per La Sicurezza Informatica.. Image 66136299.

USB Pubblico Impiego - INPS: Maschere da somaro davanti alla sede centrale dell'INPS per dire no alle pagelline. Da Tridico parole di chiusura, anche su vigilanza e informatica